【安全】Linux Bash严重漏洞紧急修复方法

2014年09月27日 06:28:46 作者:Jiaozn 分类:Linux安全 评论(0)日前Linux官方内置Bash中新发现一个非常严重安全漏洞(漏洞参考https://access.redhat.com/security/cve/CVE-2014-6271 ),黑客可以利用该Bash漏洞完全控制目标系统并发起攻击,为了避免您Linux服务器受影响,建议您尽快完成漏洞修补,修补方案转载至:http://bbs.aliyun.com/read.php?tid=176977

特别提醒:Linux 官方已经给出最新解决方案,已经解决被绕过的bug,建议您尽快重新完成漏洞修补。openSUSE 镜像暂时还没有给出,我们会在第一时间更新解决方案。

【已确认被成功利用的软件及系统】

所有安装GNU bash 版本小于或者等于4.3的Linux操作系统。

【漏洞描述】

该漏洞源于你调用的bash shell之前创建的特殊的环境变量,这些变量可以包含代码,同时会被bash执行。

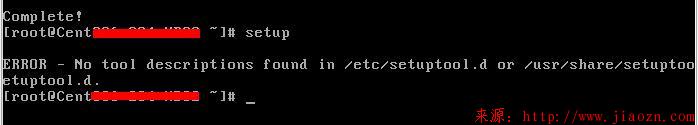

【漏洞检测方法】

漏洞检测命令:

env -i X='() { (a)=>\' bash -c 'echo date'; cat echo

修复前

输出:

当前系统时间

使用修补方案修复后

输出

date

(备注:输出结果中包含date字符串就修复成功了。)

特别提示:该修复不会有任何影响,如果您的脚本使用以上方式定义环境变量,修复后您的脚本执行会报错。

【建议修补方案 】

请您根据Linux版本选择您需要修复的命令, 为了防止意外情况发生,建议您执行命令前先对Linux服务器系统盘打个快照,如果万一出现升级影响您服务器使用情况,可以通过回滚系统盘快照解决。

centos:(最终解决方案)

yum clean all yum makecache yum -y update bash

ubuntu:(最终解决方案)

apt-get update apt-get -y install --only-upgrade bash

debian:(最终解决方案)

7.5 64bit && 32bit

apt-get update apt-get -y install --only-upgrade bash

6.0.x 64bit

wget http://mirrors.aliyun.com/debian/pool/main/b/bash/bash_4.1-3+deb6u2_amd64.deb && dpkg -i bash_4.1-3+deb6u2_amd64.deb

6.0.x 32bit

wget http://mirrors.aliyun.com/debian/pool/main/b/bash/bash_4.1-3+deb6u2_i386.deb && dpkg -i bash_4.1-3+deb6u2_i386.deb

aliyun linux:(最终解决方案)

5.x 64bit

wget http://mirrors.aliyun.com/centos/5/updates/x86_64/RPMS/bash-3.2-33.el5_10.4.x86_64.rpm && rpm -Uvh bash-3.2-33.el5_10.4.x86_64.rpm

5.x 32bit

wget http://mirrors.aliyun.com/centos/5/updates/i386/RPMS/bash-3.2-33.el5_10.4.i386.rpm && rpm -Uvh bash-3.2-33.el5_10.4.i386.rpm

opensuse:(官方还没有给出最终解决方案,该方案存在被绕过的风险,阿里云会第一时间更新,请继续关注)

13.1 64bit

wget http://mirrors.aliyun.com/fix_stuff/bash-4.2-68.4.1.x86_64.rpm && rpm -Uvh bash-4.2-68.4.1.x86_64.rpm

13.1 32bit

wget http://mirrors.aliyun.com/fix_stuff/bash-4.2-68.4.1.i586.rpm && rpm -Uvh bash-4.2-68.4.1.i586.rpm

如果有问题,请随时提交工单或者电话联系我们(阿里云)。

阿里云计算

2014年9月26日

评论

发表评论